Die Schweiz ist ein KMU – Land. Mehr als 99% aller Unternehmen sind Kleine und mittlere Unternehmen. Aber wie sicher sind diese?

Ausgangslage

Mit der Plattform SwissLeak.ch haben wir Milliarden von sogenannten Leaks (Datenlecks in Onlineservices) durchsucht und nach Schweizer Benutzern gefiltert. Diese Daten wurden anschliessend sortiert, kategorisiert und mit Metadaten angereichert.

Entstanden ist eine Sammlung von über 2.7 Millionen Schweizer Accounts wovon etwa 58% aller Passwörter entschlüsselt bzw. im Klartext einsehbar sind.

Da neben Passwörtern auch weitere Angaben wie IP-Adressen, Geschlecht, Vorlieben etc. enthalten sind, handelt es sich dabei wahrscheinlich um die präziseste und grösste Sammlung von „gehackten Schweizer Accounts“.

Ideal also um die Sicherheit von Schweizer KMUs auf den Prüfstand zu stellen.

Geleakte KMUs finden

Bevor sich aber eine Aussage über die Sicherheit von KMUs treffen lässt, müssen diese zuerst identifiziert werden. Ausschlüsse über IP-Adressen sind nur bedingt möglich, wesentlich effizienter ist die Suche nach Domainnamen (das nach dem @…)

Diese Domains wurden wie folgt gefilter:

- Ausschluss der häufigsten E-Mailprovider der Schweiz (@bluewin.ch, @gmx.ch…)

- Ausschluss von staatlichen, kantonalen und föderalen Stellen (Datenbank SwissLeak.ch)

- Datenbereinigung

Übrig bleiben KMUs, Vereine sowie privat unterhaltene Domains. Die privaten Domains machen in diesem Fall nur gerade etwa 5%, Vereine und Organisationen etwa 10% aus.

Gleichzeitig sind aber KMUs die über eine Bluewin oder GMX Adresse verfügen, nicht enthalten

Sicherheit in Zahlen

- 531’321 geleakte Accounts von Schweizer KMUs

- 187’244 einzigartige KMU-Domains

- Durchschnittlich 2.8 geleakte Accounts pro KMU – Domain

- Jedes dritte KMU ist damit betroffen

- Höchstwert von 116 Accounts pro Domain

Anders ausgedrückt – über eine halbe Million Passwörter von Accounts von Schweizer KMU’s schwirren durchs Netz.

Zu mindestens 187’244 KMUs finden sich geleakte Accounts – jedes dritte KMU ist also von einem Datenleak betroffen!

Effektiv werden es sicherlich wesentlich(!) mehr sein, da gerade bei kleineren KMUs die Emailadressen von Bluewin oder GMX sehr beliebt sind (davon sind etwa 1.2 Millionen in der Datenbank von SwissLeak.ch …).

Passwörter von Schweizer KMUs

Entschlüsselbarkeit

Von der halben Million, Schweizer KMUs zuzuordnenden Accounts sind etwa die Hälfte der Passwörter entschlüsselt (250’689 Accounts). Diese „Entschlüsselbarkeit“ kann zur Beurteilung der Sicherheit genutzt werden. Zum Vergleich die Entschlüsselbarkeit folgender Kategorien:

Schweizer KMUs: 47 %

Schweizer Behörden und Organisationen von öffentlichem Interesse: 37 %

Alle Schweizer Nutzer: 58 %

Die Passwörter von Schweizer KMUs lassen sich also leichter entschlüsseln als diejenigen von Schweizer Behörden, aber weniger gut als diejenigen von Privatpersonen.

Häufigste Passwörter

Folgende Grafik zeigt die häufigsten Passwörter aller Schweizer Benutzer (vgl. auch Alles über Schweizer Passwörter).

Die häufigsten Passwörter von Schweizer Benutzern

Die häufigsten Passwörter der Schweizer KMUs sind mit obiger Darstellung praktisch identisch – minime Änderungen in der Reihenfolgen sind in diesem Zusammehang irrelevant.

123456 ist Top

Das Top-Password unter allen KMUs ist 123456 – etwa 0.6 % aller Accounts verwenden dieses.

Zum Vergleich mit anderen Organisationen:

| Branche | Häufigstes Passwort | Häufigkeit (relativ zur Organisation) |

| Schweizer KMU | 123456 | 0.62 % |

| Schweizer Bundesbehörden | 123456 | 0.9 % |

| Schweizer Gemeinden | 123456 | 0.5 % |

| Schweizer Spitäler und Kliniken | 123456 | 0.18 % |

| Kantonale Behörden | 123456 | 0.68 % |

| Schweizer Schulen und Universitäten | 123456 | 1.1 % |

| Unternehmen von öffentlichem Interesse | 123456 | 0.43 % |

Geografische Verteilung

Die Datenbank von SwissLeak enthält neben (entschlüsselten) Passwörtern und Emails auch IP-Adressen der geleakten Accounts. Über diese ist eine ungefähre Zuweisung zum Standort möglich.

Kantonale Verteilung

Aufgeschlüsselt und hochgerechnet auf alle betroffenen KMUs ergibts sich folgende Tabelle der kantonalen Verteilung von geleakten KMU – Accounts:

| Kanton | Prozentual | Effektiv |

| ZH | 23.93 | 126910 |

| BE | 12.08 | 64076 |

| VD | 10.22 | 54225 |

| AG | 8.27 | 43860 |

| GE | 5.90 | 31310 |

| SG | 4.58 | 24286 |

| LU | 4.09 | 21716 |

| TI | 3.45 | 18289 |

| BS | 3.22 | 17090 |

| BL | 3.17 | 16833 |

| SO | 2.79 | 14820 |

| FR | 2.78 | 14734 |

| TG | 2.56 | 13578 |

| ZG | 2.26 | 11993 |

| SZ | 1.78 | 9423 |

| NE | 1.74 | 9209 |

| VS | 1.61 | 8523 |

| GR | 1.58 | 8395 |

| SH | 1.34 | 7110 |

| NW | 0.66 | 3512 |

| AR | 0.61 | 3255 |

| JU | 0.42 | 2227 |

| UR | 0.26 | 1371 |

| GL | 0.24 | 1285 |

| AI | 0.23 | 1242 |

| OW | 0.21 | 1114 |

Der Kanton Zürich dominiert ganz klar – fast ein Viertel aller geleakten KMU – Accounts kann in den Kanton Zürich zurückverfolgt werden(!).

Eine mögliche Erklärung dafür ist etwa, dass viele Datencenter bzw. Cloudprovider über welche sich KMUs ins Internet begeben, Ihren Standort in Zürich haben.

Verteilung nach Ortschaften

Geht man einen Ebene tiefer und schlüsselt die betroffenen KMUs nach Ortschaften auf ergibt sich folgende Tabelle:

| Ort | Prozentual |

| Zürich | 9.87 |

| Bern | 3.46 |

| Genf | 3.31 |

| Basel | 2.96 |

| Lausanne | 2.42 |

| Winterthur | 2.35 |

| Luzern | 1.36 |

| St. Gallen | 1.07 |

| Schaffhausen | 1.02 |

| Pratteln | 0.67 |

| Cham ZG | 0.65 |

| Zug | 0.61 |

| Neuenburg | 0.59 |

| Freiburg | 0.58 |

| Biel | 0.57 |

Nicht überraschend handelt sich dabei in erster Linie um Städte – wiederum mit Zürich an der Spitze.

Die prozentuale Angabe ist hier im Vergleich zu allen anderen Ortschaften der Schweiz angegeben.

Aus allen, zu einer Ortschaft zuzuordnenden KMUs kann also jedes zehnte zu einer IP-Adresse aus Zürich zurückverfolgt werden – aber nur etwa jedes hundertste nach St. Gallen.

Wenig Branchenunterschiede

Interessanterweise sind KMUs über alle Branchen hinweg ähnlich betroffen.

Ein definitiver Trend zeichnet sich nicht ab – so findet man unter den Top50 Betroffenen etwa Unternehmen aus der Bau – , Kommunikations- und Werbebranche aber auch Sicherheitsunternehmen oder Gastrobetriebe.

Ähnlich sieht es aus, wenn man nur KMU – Accounts aus „sensitiven Quellen“ vergleicht; zwar haben fast 6000 Schweizer Benutzer für die Anmeldung an den entsprechenden Portalen Ihre Geschäftsadresse verwendet (…) – eine dominierende oder besonders leichtsinnige Branche lässt sich aber nicht feststellen.

Zeitlicher Verlauf

Im Jahr 2016 sind mehrere, grosse Datenleaks publik geworden. Ein Grossteil der obigen Daten stammt aus den Jahren 2010 – 2016, hingegen enthält SwissLeak.ch selbständlich auch bereits Daten aus dem Jahr 2017.

Es ist dabei keine grosse Umstellung oder Sensibilierung festzustellen (gleiche oder ähnliche Passwortkomplexität und Verbreitung).

Oftmals passen auch Passwörter von alten Leaks zu Accounts aus aktuelleren Leaks – die Enschlüsselung solcher wird also tendenziell eher einfacher.

Da die Zukunft sich immer stärker „in die Cloud“ verschiebt und die Verbreitung von Accounts damit generell zunehmen wird, ist bei gleichem Verhalten wie bisher ein Anstieg der betroffenen Benutzer und KMUs zu erwarten.

Thinking outside the box

Um obige Probleme in den Griff zu bekommen, genügt es nicht, nur das eigene Unternehmen zu überwachen. Der Schwachpunkt an Leaks ist das persönliche Benutzerpasswort.

Dieses wird mit hoher Wahrscheinlichkeit nicht nur im Unternehmen eingesetzt, sondern auch für andere Accounts und Onlineservices genutzt werden. Wird im Unternehmen ein Passwort vorgegeben, besteht hingegen die Möglichkeit, dass der Benutzer dasselbe Passwort auch für externe Services nutzt (Passwort nur einmal merken…)

Grundsätzlich müsste man also den Benutzer inklusive aller Privaten Accounts, Accounts von früheren Arbeitgebern, Vereinen, Organisationen etc. „überwachen“ um überhaupt zu erfahren ob ein Nutzer ein Sicherheitsrisiko darstellt oder nicht.

Selbstverständlich ist das unrealistisch – es würde immer die Gefahr bestehen, dass man einen Account übersehen hat, ganz abgesehen davon, dass einem die wenigsten Benutzer alle Accounts mitteilen würden.

Eine mögliche Lösung; für jeden Service ein anderes, komplexes Passwort verwenden – welche man in einem zuverlässigen Passwortmanager sammelt und verwaltet.

Sicherheit?

Wie sicher Schweizer KMUs in Netz unterwegs sind, kann man selbst beurteilen.

Selbst bei Annahme, dass über 50 % aller Passwörter ungültig oder veraltet sind, wären immer noch über 200’000 KMU – Accounts betroffen. Und praktisch täglich kommen neue „gültige“ Accounts dazu.

Dass bis jetzt „noch nichts“ passiert ist, liegt zum einen daran, dass die Anzahl Schweizer Accounts in den globalen Datenleaks nur einen verhältnismässig kleinen Teil ausmachen, zum anderen wird ein Benutzer einen Angriff in den wenigsten Fällen bemerken.

Bereits heute könnte man diese Daten aber für automatisierte Angriffe nutzen (z.B. versuchen Emails aus 531’000 KMU-Accounts abzurufen; Die notwendigen Daten sind alle da…)

Da Frage ist aber eigentlich nicht wie, sondern wann jemand beginnt diese geleakten Accounts „produktiv“ zu nutzen – Schweizer KMUs werden dann garantiert betroffen sein…

Passwort – aber richtig

Tipps&Tricks, SecurityLeistungserfassung mit pApp – dem App für PROFFIX

Allgemein, Trends IT+Web pApp - das App für PROFFIXSo sicher sind Schweizer KMUs

Security, Trends IT+Web, AllgemeinDie Schweiz ist ein KMU – Land. Mehr als 99% aller Unternehmen sind Kleine und mittlere Unternehmen. Aber wie sicher sind diese?

Ausgangslage

Mit der Plattform SwissLeak.ch haben wir Milliarden von sogenannten Leaks (Datenlecks in Onlineservices) durchsucht und nach Schweizer Benutzern gefiltert. Diese Daten wurden anschliessend sortiert, kategorisiert und mit Metadaten angereichert.

Entstanden ist eine Sammlung von über 2.7 Millionen Schweizer Accounts wovon etwa 58% aller Passwörter entschlüsselt bzw. im Klartext einsehbar sind.

Da neben Passwörtern auch weitere Angaben wie IP-Adressen, Geschlecht, Vorlieben etc. enthalten sind, handelt es sich dabei wahrscheinlich um die präziseste und grösste Sammlung von „gehackten Schweizer Accounts“.

Ideal also um die Sicherheit von Schweizer KMUs auf den Prüfstand zu stellen.

Geleakte KMUs finden

Bevor sich aber eine Aussage über die Sicherheit von KMUs treffen lässt, müssen diese zuerst identifiziert werden. Ausschlüsse über IP-Adressen sind nur bedingt möglich, wesentlich effizienter ist die Suche nach Domainnamen (das nach dem @…)

Diese Domains wurden wie folgt gefilter:

Übrig bleiben KMUs, Vereine sowie privat unterhaltene Domains. Die privaten Domains machen in diesem Fall nur gerade etwa 5%, Vereine und Organisationen etwa 10% aus.

Gleichzeitig sind aber KMUs die über eine Bluewin oder GMX Adresse verfügen, nicht enthalten

Sicherheit in Zahlen

Anders ausgedrückt – über eine halbe Million Passwörter von Accounts von Schweizer KMU’s schwirren durchs Netz.

Zu mindestens 187’244 KMUs finden sich geleakte Accounts – jedes dritte KMU ist also von einem Datenleak betroffen!

Effektiv werden es sicherlich wesentlich(!) mehr sein, da gerade bei kleineren KMUs die Emailadressen von Bluewin oder GMX sehr beliebt sind (davon sind etwa 1.2 Millionen in der Datenbank von SwissLeak.ch …).

Passwörter von Schweizer KMUs

Entschlüsselbarkeit

Von der halben Million, Schweizer KMUs zuzuordnenden Accounts sind etwa die Hälfte der Passwörter entschlüsselt (250’689 Accounts). Diese „Entschlüsselbarkeit“ kann zur Beurteilung der Sicherheit genutzt werden. Zum Vergleich die Entschlüsselbarkeit folgender Kategorien:

Schweizer KMUs: 47 %

Schweizer Behörden und Organisationen von öffentlichem Interesse: 37 %

Alle Schweizer Nutzer: 58 %

Die Passwörter von Schweizer KMUs lassen sich also leichter entschlüsseln als diejenigen von Schweizer Behörden, aber weniger gut als diejenigen von Privatpersonen.

Häufigste Passwörter

Folgende Grafik zeigt die häufigsten Passwörter aller Schweizer Benutzer (vgl. auch Alles über Schweizer Passwörter).

Die häufigsten Passwörter von Schweizer Benutzern

Die häufigsten Passwörter der Schweizer KMUs sind mit obiger Darstellung praktisch identisch – minime Änderungen in der Reihenfolgen sind in diesem Zusammehang irrelevant.

123456 ist Top

Das Top-Password unter allen KMUs ist 123456 – etwa 0.6 % aller Accounts verwenden dieses.

Zum Vergleich mit anderen Organisationen:

Geografische Verteilung

Die Datenbank von SwissLeak enthält neben (entschlüsselten) Passwörtern und Emails auch IP-Adressen der geleakten Accounts. Über diese ist eine ungefähre Zuweisung zum Standort möglich.

Kantonale Verteilung

Aufgeschlüsselt und hochgerechnet auf alle betroffenen KMUs ergibts sich folgende Tabelle der kantonalen Verteilung von geleakten KMU – Accounts:

Der Kanton Zürich dominiert ganz klar – fast ein Viertel aller geleakten KMU – Accounts kann in den Kanton Zürich zurückverfolgt werden(!).

Eine mögliche Erklärung dafür ist etwa, dass viele Datencenter bzw. Cloudprovider über welche sich KMUs ins Internet begeben, Ihren Standort in Zürich haben.

Verteilung nach Ortschaften

Wenig Branchenunterschiede

Interessanterweise sind KMUs über alle Branchen hinweg ähnlich betroffen.

Ein definitiver Trend zeichnet sich nicht ab – so findet man unter den Top50 Betroffenen etwa Unternehmen aus der Bau – , Kommunikations- und Werbebranche aber auch Sicherheitsunternehmen oder Gastrobetriebe.

Ähnlich sieht es aus, wenn man nur KMU – Accounts aus „sensitiven Quellen“ vergleicht; zwar haben fast 6000 Schweizer Benutzer für die Anmeldung an den entsprechenden Portalen Ihre Geschäftsadresse verwendet (…) – eine dominierende oder besonders leichtsinnige Branche lässt sich aber nicht feststellen.

Zeitlicher Verlauf

Im Jahr 2016 sind mehrere, grosse Datenleaks publik geworden. Ein Grossteil der obigen Daten stammt aus den Jahren 2010 – 2016, hingegen enthält SwissLeak.ch selbständlich auch bereits Daten aus dem Jahr 2017.

Es ist dabei keine grosse Umstellung oder Sensibilierung festzustellen (gleiche oder ähnliche Passwortkomplexität und Verbreitung).

Oftmals passen auch Passwörter von alten Leaks zu Accounts aus aktuelleren Leaks – die Enschlüsselung solcher wird also tendenziell eher einfacher.

Da die Zukunft sich immer stärker „in die Cloud“ verschiebt und die Verbreitung von Accounts damit generell zunehmen wird, ist bei gleichem Verhalten wie bisher ein Anstieg der betroffenen Benutzer und KMUs zu erwarten.

Thinking outside the box

Um obige Probleme in den Griff zu bekommen, genügt es nicht, nur das eigene Unternehmen zu überwachen. Der Schwachpunkt an Leaks ist das persönliche Benutzerpasswort.

Dieses wird mit hoher Wahrscheinlichkeit nicht nur im Unternehmen eingesetzt, sondern auch für andere Accounts und Onlineservices genutzt werden. Wird im Unternehmen ein Passwort vorgegeben, besteht hingegen die Möglichkeit, dass der Benutzer dasselbe Passwort auch für externe Services nutzt (Passwort nur einmal merken…)

Grundsätzlich müsste man also den Benutzer inklusive aller Privaten Accounts, Accounts von früheren Arbeitgebern, Vereinen, Organisationen etc. „überwachen“ um überhaupt zu erfahren ob ein Nutzer ein Sicherheitsrisiko darstellt oder nicht.

Selbstverständlich ist das unrealistisch – es würde immer die Gefahr bestehen, dass man einen Account übersehen hat, ganz abgesehen davon, dass einem die wenigsten Benutzer alle Accounts mitteilen würden.

Eine mögliche Lösung; für jeden Service ein anderes, komplexes Passwort verwenden – welche man in einem zuverlässigen Passwortmanager sammelt und verwaltet.

Sicherheit?

Wie sicher Schweizer KMUs in Netz unterwegs sind, kann man selbst beurteilen.

Selbst bei Annahme, dass über 50 % aller Passwörter ungültig oder veraltet sind, wären immer noch über 200’000 KMU – Accounts betroffen. Und praktisch täglich kommen neue „gültige“ Accounts dazu.

Dass bis jetzt „noch nichts“ passiert ist, liegt zum einen daran, dass die Anzahl Schweizer Accounts in den globalen Datenleaks nur einen verhältnismässig kleinen Teil ausmachen, zum anderen wird ein Benutzer einen Angriff in den wenigsten Fällen bemerken.

Bereits heute könnte man diese Daten aber für automatisierte Angriffe nutzen (z.B. versuchen Emails aus 531’000 KMU-Accounts abzurufen; Die notwendigen Daten sind alle da…)

Da Frage ist aber eigentlich nicht wie, sondern wann jemand beginnt diese geleakten Accounts „produktiv“ zu nutzen – Schweizer KMUs werden dann garantiert betroffen sein…

Mobilität mit pApp

Allgemein, Tipps&Tricks, Trends IT+Web pApp - das App für PROFFIXWie pApp die Geschäftssoftware PROFFIX mobil macht und welche innovativen Features pApp bietet – in diesem Beitrag.

Unter Beschuss

Security, Allgemein, Tipps&TricksWenn Sie eine Webseite anbieten oder betreuen, werden Sie täglich angegriffen. Nicht ein-, nicht zweimal sondern mindestens 20-mal .

Spammer, Bots und Personen scannen Ihre Webseite mehrmals am Tag auf bekannte und bislang unbekannte Sicherheitslücken, versuchen sich mit erratenen Passwortkombinationen einzuloggen und Ihre Webseite zu infiltrieren.

Dasselbe gilt für Webservices (z.B. E-Mail, Cloudapps) und diverse Hardware (z.B. VPN, IP-Kamera,Server…), die direkt im am Internet hängen.

Das ist keine paranoide Zukunftsvision, sondern ungeschminkte Realität.

Konkret?

Um das Ganze zu verdeutlichen, haben wir anbei reale Daten von Angriffs- / Zugriffsversuchen auf diese Webseite vom 27. April 2015 zusammengestellt. Diese sind auf einer herkömmlichen Besucherauswertung meistens nicht sichtbar.

Wohlgemerkt – es handelt sich um fehlgeschlagene Versuche im Zeitrahmen von nur einem Tag (!)

Verdächtige Zugriffe auf diese Webseite am 27. April 2015

Personen, die versucht haben sich als “admin” anzumelden.

Versuche, Schwachstellen in Erweiterungen zu finden.

Unauthorisierte Anmeldeversuche

RevSlider Schwachstelle

Schwachstelle Moadmin

Schwachstelle Fckeditor

Hat man bei normalen Computern und IT-Systemen meisten noch eine “Gnadenfrist” vom Bekanntwerden der Sicherheitslücke bis zum korrigierenden Update, ist diese im Web durch die hohe Frequenz und starke Automatisation stark verkürzt.

Wer seine Webseite nicht regelmässig oder automatisch “up to date” hält erhöht das Risiko einer infizierten Webseite drastisch!

Konsequenzen

Eine “gehackte” oder infiltrierte Webseite kann mehr Konsequenzen nach sich ziehen, als einem auf den ersten Blick bewusst ist. Eine kurze Auflistung möglicher Folgen.

Imageschaden

Vertrauen ist im Web unschätzbar wertvoll, nicht nur aus Sicht der Besucher und Kunden sondern auch aus Sicht der Suchmaschinen.

Dieses Vertrauen ist nur geliehen und lässt sich sehr schnell verlieren, wenn Ihre Webseite etwa beginnt Schadcode zu verbreiten oder Inhalte verbreitet, die gefährlich oder verboten sind.

Spätestens wenn eine Webseite wie in untenstehendem Bild in den Suchergebnissen erscheint, wird es unangenehm.

Ist die Seite erst einmal negativ aufgefallen, wird es schwierig diesen “Ruf” wieder los zu werden und das Vertrauen zurück zu gewinnen.

Blacklist

Nicht jede Webseite die gehackt wurde, funktioniert nicht mehr. Oftmals wird nur ein kleines Codeschnipsel eingefügt, dass dann beim Aufrufen einer Seite mitgeladen wird und unerwünschte Inhalte auf den Computer des Besuchers herunterlädt.

Auch wenn so auf den ersten Blick keine Gefahr ersichtlich ist, landet man damit ungewollt auf einer sogenannten Blacklist.

Ab diesem Punkt geht es dann recht schnell:

Das Ganze rückgängig zu machen ist keine leichte Sache und kann nicht in 5 – Minuten erledigt werden.

Schaden und Umtriebe

Eine infizierte Webseite wieder zu säubern ist immer mit Aufwand, Zeit und damit auch Kosten verbunden. Wenn etwa auch noch Kundendaten betroffen sind (z.B. aus einem Webshop, Newsletter) kann es schnell richtig mühsam werden.

Auch wenn anschliessend wieder alles funktioniert, bleibt ein ungutes Gefühl – es könnte ja wieder passieren…

Typische Fehler und Schutz

Man kann sich eine typische Webseite als kleines Einfamilienhäuschen vorstellen; Wenn jemand einbrechen möchte, gibt es viele Möglichkeiten:

Wenn jemand einbrechen möchte, findet er immer einen Weg. Aber hindert Sie das daran Ihre Haustüre abzuschliessen? In den Ferien die Fenster zu verriegeln? Oder vielleicht sogar eine Alarmanlage einzubauen? Wohl eher nicht.

Es gilt dasselbe wie bereits in einem vorgängigen Beitrag (Erhöhen Sie Ihre IT-Sicherheit) erläutert wurde. Der effektivste Weg das Risiko langfristig zu vermindern ist das Sicherheitsniveau der Webseite gesamthaft zu erhöhen.

Wenn Sie ein Open Source CMS (z.B. WordPress, Joomla, Contao, SimpleCMS, etc…) verwenden, aktualisieren Sie es regelmässig oder automatisch.

Risiken minimieren

Um die Risiken zu minimieren finden Sie in unserem Wiki eine detaillierte Checkliste für Ihre Webseite oder Domain.

Um “auf die Schnelle” zu überprüfen, ob Ihre Webseite aktuell und auf keiner Blacklist steht kann aber beispielsweise auch der Sucuri SiteCheck genutzt werden..

Wir haben für Sie eine detaillierte Checkliste zur Überprüfung Ihrer Webseite / Domain erstellt.

Nachtrag

Kurz nach Fertigstellung dieses Artikels erreichte uns die Nachricht, dass mehrere stark verbreitete Erweiterungen des CMS WordPress schwere Sicherheitslücken aufweisen (Details hier). Sofern die entsprechenden Plugins automatisch aktualisiert werden, ist diese Lücke wahrscheinlich schon durch ein Update behoben worden. Andernfalls wäre spätestens jetzt der Zeitpunkt, einen Blick auf Punkt 4 der Checkliste zu werfen…

Wissensorganisation für KMU

Allgemein, Tipps&TricksDas Beschaffen von Wissen ist in unserer Zeit relativ einfach – mit einem einzigen Stichwort erhalten Sie tausende von Angeboten, Lösungen oder Ideen.

Was aber ist mit internem und bereits aufbereitetem oder spezifischem und selbst erarbeitetem Wissen? Einige Beispiele:

In der Praxis ist meist nur ein Teil dieses Wissens überhaupt schriftlich notiert. Vieles „ist einfach so“ und wird von Person zu Person übermittelt.

Fällt jemand aus oder ist verhindert kommt es zu einem Wissensvakuum – das Wissen muss dann wieder mühsam erarbeitet oder extern besorgt werden. Hinzu kommen Doppelspurigkeiten und fehlende oder zu komplizierte Struktur.

Es gibt also gute Gründe, das interne Wissen strukturiert zu erfassen. Mit welchen Hilfsmitteln dieser Vorgang fast von alleine geht – in diesem Artikel.

Post-it?

Die damit auftretetenden Probleme dürften aber bekannt sein – irgendwann ist der Bildschirm zu klein für die Zettelchen. Oder der „Fresszettel“ hat ausgedient – der Mitarbeiter weiss ja jetzt, wie die Begrüssung funktioniert (Was ist aber mit dem nächsten Mitarbeiter?).

Kurz – die Wissensorgansation ist zwar in ihren Grundzügen vorhanden aber weder strukturiert noch besonders nachhaltig.

Die Lösung

Um internes Wissen strukturiert zu erfassen braucht man eine flexible, erweiterbare Lösung, die dennoch leicht und verständlich zu bedienen ist. Natürlich kann man mit Standardprodukten wie etwa Microsoft Word arbeiten um Wissen in Form von z.B. Merkblättern zu erfassen. Das Hauptproblem einer organisierten Struktur wird so aber nicht gelöst.

Viel Besser eignet sich zur Wissensorganisation ein sogenanntes Wiki – bestes Beispiel dafür ist etwa Wikipedia. Ein Wiki bedeutet nicht gleichzeitig, dass es auch öffentlich zugänglich sein muss (im Gegenteil!). Es kann aber durchaus von Vorteil sein, wenn Berechtigte von extern auf das interne Wissen zugreifen können.

Apropos – Ein Grossteil der Wikilösungen (z.B MediaWiki, DokuWiki, Twiki) sind OpenSource und damit mehr oder weniger kostenlos. Es lohnt sich dennoch zu vergleichen um die „richtige Lösung“ zu finden.

Organische Struktur

Mit dem „richtigen Wiki“ spielt es dann grundsätzlich keine Rolle wo man beginnt. Die Struktur entwickelt sich automatisch beim Schreiben. Ein Beispiel:

Im obigen Beispiel wurde nachträglich festgestellt, dass die Bereiche „Telefon“ und „Notizen“ noch mehr Ausführungen bedürfen. Ist also etwa der Punkt „Notizen“ unklar, klickt man einfach auf den Link und gelangt zur separat erstellten Seite über Notizen, die zusätzliche Erläuterungen enthält:

An diesem einfachen Beispiel erkennt man relativ gut die Arbeitsweise in einem Wiki.

Anstelle von seitenlangem Text, den sowieso nur die wenigsten vollständig durchlesen, arbeitet man mit kleinen, miteinander verknüpften Themenbereichen. Es gibt keine Doppelspurigkeiten mehr und Anpassungen am Inhalt können schnell und effizient erfolgen.

Delegation und Nachvollziehbarkeit

Beispiel Änderungsprotokoll Wiki

Die Erfassung von Wissen kann selbstverständlich auch delegiert werden – z.B. an den für einen Bereich zuständigen Mitarbeiter. Entsprechende Benutzerberechtigungen lassen sich in fast jedem Wiki relativ einfach vergeben.

In so einem Fall, das heisst wenn mehrere Personen Wissen erfassen und bearbeiten können, muss aber immer nachvollzogen werden können wer, was, wann geändert hat (Änderungshistorie).

Diese Nachvollziehbarkeit fehlt bei anderen Arten der Wissensorgansation meist fast völlig (z.B. bei manuellen Merkblättern) – bei einem Wiki ist sie hingegen Standard.

Theorie vs. Praxis

Sie unterscheidet sich von anderen, „theorielastigeren“ Möglichkeiten (z.B. Businessplan) indem nicht versucht wird, eine Theorie in die Praxis umzusetzen sondern umgekehrt die (funktionierende) Praxis als Theorie abgebildet wird.

Genau wie im Alltag ein Ablauf immer noch verbessert werden kann, ist auch ein Wiki niemals vollständig abgeschlossen. Ein Eintrag kann ergänzt, optimiert, überarbeitet oder vollständig verworfen werden.

Gerade diese Flexibilität und starke Praxisbezogenheit kombiniert mit einer unkomplizierten Bedienung sind Gründe, wieso vor allem kleine und mittlere Unternehmen von einem Wiki profitieren können.

Konkreter Nutzen

Das Bedürfnis nach Wissensorganisation besteht in jedem Unternehmen unabhängig von der Grösse oder dem Fachbereich. Selbstverständlich macht dieser Schritt aber nur Sinn, wenn auch ein konkreter Nutzen vorhanden bzw. sichtbar ist.

Gerade im Bereich Mitarbeiter, Technik, Interne Prozesse oder Aussendienst gibt es aber unzählige Möglichkeiten wo ein Wiki sinnvoll eingesetzt werden kann:

Der Aufwand die Informationen zu einem solchen Ablauf einmal zentral und strukturiert zu notieren ist vertretbar – insbesondere wenn man die Wissenserfassung parallel zum Vorgang selbst durchführt.

Sobald das Wissen dazu aber einmal organisiert ist wird eine Wiederholung wesentlich einfacher – zudem kann dann auch nicht nur die Wissenserfassung sondern auch die Wissensnutzung an eine Stellvertretung delegiert werden.

Mehrwert für alle

Wissen zu organisieren ist keine schnelle Sache – es braucht etwas Zeit, Ausdauer und eine verständliche Struktur.

Mit dem passenden Wiki kann aber vieles vereinfacht bzw. vorstrukturiert werden.

Langfristig ergibt sich daraus ein Mehrwert für alle Parteien; Mitarbeiter bekommen eine zusätzliche Informationsquelle für Abläufe, die Geschäftsführung kann klarer und effizienter kommunizieren – Kunden werden schneller und effizienter bedient, da jeder Mitarbeiter das entsprechende Wissen abrufen kann.

Den grössten Mehrwert aber erhält das Unternehmen für sich; Abhängigkeiten von Externen Dienstleistern und Mitarbeitern werden verringert, da das Wissen intern gebunden ist. Doppelspurigkeiten reduzieren sich auf ein Minimum, da Szenarien intern festgelegt und im Wiki definiert sind.

Und abschliessend; die Möglichkeit aus Fehlern zu lernen, da Ursache und Lösung einfach erfasst und allen Betreffenden zur Verfügung gestellt werden können.

Wann realisieren Sie Ihr Wiki?

Die 5 Minuten Wartung

Allgemein, Tipps&TricksKennen Sie das? Ihr PC scheint „langsamer“ zu werden? Programme öffnen sich nur noch verzögert? Der Geräuschpegel der Lüfter steigt ständig an? Dann ist es Zeit für unsere 5-Minuten Wartung!

Äusseres Säubern und Reinigen

Ein Extrem – aber kein Einzelfall

Praktisch alle Computer ziehen Staub und feinste Partikel an. Insbesondere die Lüftungsschlitze sollten daher regelmässig gereinigt werden. Am einfachsten geht das mit einem Druckluftspray oder einem Staubsauger – alternativ reicht auch ein kräftiges „Durchpusten“.

Der Grund dafür ist selbsterklärend; Weniger Staub gleich mehr Kühlleistung bei kleinerer Lüfterdrehzahl – das Gerät wird „leiser“ und effizienter.

Für das Säubern von Bildschirm, Maus und Tastatur ist reichen handelsübliche Reinigungsmittel oder ein feuchter Lappen.

Adware / Spyware /Toolbars bereinigen

Dagegen hilft zum einen genaues Durchlesen bei der Installation von Software, zum anderen das kostenlose Tool AdwCleaner. Es beseitigt schnell und schmerzlos eine Vielzahl von Adware, Spyware und anderer unnützer Software./

Nicht verwendete Software deinstallieren

Überflüssige Programme können einfach deinstalliert werden

Apropos Software; Solche die selten oder nie verwendet wird sollte deinstalliert werden (dazu zählen auch Demoversionen oder Trials). Das dient nicht nur der einfacheren Übersicht sondern verbessert auch die Leistung.

Für eine saubere Deinstallation sollte man den offiziellen Weg über Systemsteuerung >> Programme >> Programm deinstallieren gehen – keinesfalls „manuell“ Dateien löschen.

Updates durchführen

Werden Windows Updates installiert?

Überprüfen Sie zuallererst ob Ihr Betriebssystem überhaupt automatische Aktualisierungen erhält. Unter Systemsteuerung >> System und Sicherheit >> Windows Update sollten die Daten für die Punkte „Updates wurden zuletzt gesucht“ und „Updates wurden zuletzt installiert“ nicht mehr als 3 Wochen in der Vergangenheit liegen.

Aktualisieren Sie die anschliessend die „üblichen Verdächtigen“ wie etwa:

Tipp: Achten Sie auf die versteckten und unerwünschten Zusatzinstallationen („Häkchen“)…

Systemdienste überprüfen

Es lohnt sich, einmal zu überprüfen „was denn so alles mitstartet„. Zahlreiche Softwarekomponenten und Tools starten automatisch beim Systemstart. Vorteile bringt das in den wenigsten Fällen, denn gerade Tools für Kameras, Drucker, Scanner oder Bildbearbeitung müssen nicht ständig im Hintergrund laufen. Und so geht’s:

Meistens kann man aber selber abschätzen, ob das Tool jetzt ab Systemstart mitlaufen muss oder nicht.

Einige Beispiele die deaktiviert werden können:

Leistung / Speicher überprüfen

Schlussendlich lohnt sich auch immer noch ein Blick auf die aktuelle Auslastung bzw. Leistung des Computers, denn „wo nicht mehr ist kann nicht viel optimiert werden“.

Speicherplatz überprüfen

Systemauslastung überprüfen

Sofern Sie eine Leistungsbeeinträchtigung „nur“ bei bestimmten Anwendungen oder Arbeitsschritten bemerken, sollte die Systemauslastung zu diesem Zeitpunkt im Auge behalten werden. Auch das lässt sich wieder relativ unkompliziert erledigen.

Je nach Betriebssystem sieht es hier nun etwas anders aus:

Leistung in Windows 7

Leistung in Windows 8

Sollten sich CPU und/oder Arbeitsspeicherleistung länger im oberen Bereich bewegen, hat das System „zu wenig Leistung“.

Das kann gerade bei älteren Computern gerne einmal passieren. Hier kann meistens nicht mehr viel optimiert werden – d.h. entweder eine neue Arbeitsstation kaufen oder die bestehende aufrüsten (wobei sich zweiteres nur bei Systemen < zwei Jahren lohnt).

Never change a running system?

Wieso muss man etwas warten, dass ja einwandfrei läuft? Wieso kann man nicht einfach (ab)warten?

Ganz einfach – jedes System läuft ohne entsprechende Wartung immer nur für eine begrenzte Zeit optimal. Je länger man mit den nötigen Servicemassnahmen wartet, desto nötiger und aufwändiger werden sie.

Neben dem Verbessern der Leistung zeigt eine regelmässige Wartung vor allem aber auch frühzeitig Probleme auf – entsprechende Massnahmen können dann rechtzeitig eingeleitet werden.

Apropos – eine regelmässige Wartung lohnt sich nicht nur bei Computern und Servern sondern auch bei Geräten, die sonst gerne vergessen gehen (z.B. Drucker, Mobiltelefone, Modems, Router).

Grundsätzlich kann (und sollte) alles was in irgendeiner Form Software enthält regelmässig aktualisiert und gewartet werden.

Digitale Spurensuche für Unternehmer

Allgemein, Tipps&TricksTäglich gibt es Momente, wo man schnell einige Erkundigungen oder Informationen einholen möchte. Sei es über ein Unternehmen, ein Produkt oder eine Person – am einfachsten funktioniert das heute Online.

Nur selten findet man die wirklich interessanten Informationen aber gleich auf der ersten Seite. Man muss den digitalen Spuren folgen und immer dichter in den Datendschungel abtauchen um sich ein vollständiges Bild zu machen.

Mit welchen Werkzeugen Sie in diesem Dschungel nicht verloren gehen und womit Sie relativ schnell zum Ziel kommen – in diesem Artikel.

Googlen – aber richtig!

Google kann aber z.B. auch bereits gelöschte Webinhalte anzeigen oder nur nach bestimmten Wortkombinationen suchen. Erst durch die richtigen Suchparameter wird Google zu einem mächtigen Werkzeug für die Informationsbeschaffung oder Spurensuche.

Die nützlichsten Suchparameter

Explizite / Exakte Suche

Google sucht explizit nur nach dem Text, der zwischen Anführungs-/Schlusszeichen (” “) steht.

Beispiele:

„Pedrett IT+Web AG“ (lange Firmennamen)

„Simon Pedrett“ (Vor-, Nachname)

Ausschliessende Suche

Google sucht nur nach Ergebnissen, in denen das durch ein vorgestelltes Minus (-) markierte Wort nicht vorkommt.

Macht Sinn wenn für einen Suchbegriff immer wieder dieselben Ergebnisse auftauchen.

Beispiele:

„Simon Pedrett -linkedin -xing“ (schliesst LinkedIn/Xing von Ergebnissen aus)

„Server -kaufen -shop -preis“ (schliesst Onlineshops aus)

Zusammenhängende Suche

Google sucht nur nach Ergebnissen, in denen sämtliche durch ein vorgestelltes Plus (+) markierten Worte vorkommen.

Beispiele:

„+simon +pedrett“

„+edv +münchwilen“

„+heinz +müller +facebook“

Webseiten durchsuchen

Google durchsucht nur eine bestimmte Webseite nach Suchbegriffen. Diese wird durch ein vorgestelltes “site:” definiert.

Beispiele:

„mail site:pitw.ch“

„kontakt site:pitw.ch“

Gelöschte Inhalte finden

Google erstellt von den meisten Webseiten eine Kopie im Zwischenspeicher („Cache“). Dadurch findet man z.B. auch Inhalte die gelöscht/geändert wurden.

Beispiele:

„cache:pitw.ch“

„cache:nzz.ch“

Dateitypen finden

Sie können auch explizit nach bestimmten Dateitypen suchen (z.B. PDF, Word, Excel). Dazu einfach den Parameter filtetype:dateiendung in die Suchmaske miteingeben.

Beispiele:

„adressliste filtetype:csv“

„murgtalstrasse filetype:pdf“

„vorlage filetype:docx“

Kombinationen

Kombiniert man Suchparameter ergeben sich interessante Möglichkeiten zur Informationsbeschaffung:

Person in Sozialen Medien finden

Möchte man beispielsweise überprüfen, ob eine Person bei Facebook vertreten ist bzw. erwähnt wird, kann man dies mit folgender Kombination erledigen:

„Vorname Nachname“ site:facebook.com

Alternativ funktioniert das auch mit Xing, Twitter oder LinkedIn

„Vorname Nachname“ site:xing.com

„Vorname Nachname“ site:twitter.com

„Vorname Nachname“ site:linkedin.com

Publikationen/Dokumente einer Person finden

Mit dem bereits erwähnten Suchparameter „filetype“ lassen sich z.B. auch Medienmitteilungen oder Publikationen suchen, in denen die gesuchte Person erwähnt ist.

„Vorname Nachname“ filetype:pdf

Gelöschte Webinhalte sichtbar machen

Die interessantesten Informationen sind immer diejenigen, die gelöscht oder entfernt wurden. Wer immer noch glaubt, dass man Webinhalte „einfach löschen“ kann – so macht man sie wieder sichtbar:

Internet Archive WayBackMachine

Google Cache

Der Zwischenspeicher von Google wurde bereit im vorhergehenen Abschnitt „Suchparameter“ kurz erwähnt. Es gibt neben der Parameterversion aber noch eine einfachere Möglichkeit den Cache aufzurufen.

Klicken Sie auf den kleinen grünen Pfeil, dann auf „Im Cache“

Bei praktisch jedem Suchergebnis haben Sie die Möglichkeit mittels des „kleinen grünen Pfeils“ direkt auf den Zwischenspeicher zuzugreifen und somit eine frühere Version der Webseite anzuzeigen.

Der Google Cache wird aber immer relativ schnell aktualisiert, d.h. die Version wird maximal einige Tage alt sein. Für ältere Schnappschüsse sollten Sie die WayBackMachine benutzen.

Der grösste Vorteile dieser Varianten liegt aber darin, dass damit teilweise gesperrte Einträge sichtbar gemacht werden können (z.B. scheinbar als privat gesetzte Statusmeldungen in Facebook). Versuchen Sie es!

Wiederum sind beide Varianten nur Werkzeuge – die Nutzung hingegen eine Frage der Fantasie.

Einige mögliche Anwendungsbeispiele:

Spurensuche mit Bildern

Ein Bild sagt mehr als tausend Worte- – heisst es zumindest. Gerade im Alltag trifft man immer wieder auf Bilder, über die man gerne mehr wüsste (z.B. Profilfotos, Logos, Gebäude…)

Um den Ursprung dieser Bilder zu finden oder festzustellen, wo überall sonst sie noch verwendet werden, kann man auf zweierlei Dienste zurückgreifen.

TinEye

Google Image Search

Einige mögliche Anwendungsbeispiele:

Praxis macht den Unterschied

Wie immer ist eine erfolgreiche digitale Spurensuche eine Frage der Praxis und Erfahrung. Mit der Zeit wird man nicht nur schneller sondern bekommt auch ein „Gespür“ welches Werkzeug für welche Information geeignet ist – und mit welchen Kombinationen man noch bessere Ergebnisse erzielt.

Wer langfristig über eine Spur „up-to-date“ bleiben möchten – im Artikel „1-2-3 Überwachung für KMU’s“ erfahren Sie, wie man solche Suchen automatisiert.

1-2-3 Überwachung für KMU’s

Tipps&Tricks, SecurityIm Geschäftsalltag gibt es immer wieder Informationen über die man gerne up-to-date bleibt, der Aufwand diese zu überwachen, aber zu gross scheint.

Einige Beispiele:

Selbstverständlich gibt es inbesondere für den Medienbereich darauf spezialisierte Dienste – diese sind aber für den sporadischen Gebrauch schlichtweg zu teuer oder zu umständlich. Da praktisch sämtliche Medien ihre Inhalte auch Online bereitstellen, greift das Modell 1-2-3 Überwachung aber auch hier. Alle anderen Möglichkeiten sind lediglich eine Frage der Fantasie.

Voraussetzungen

Basis für die 1-2-3 Überwachung ist der kostenlose Dienst „Google Alerts„. Zur Nutzung braucht man deshalb mindestens ein Google Konto. Weiterhin sollte für die Einstellung der Grundparameter etwas Zeit (5-10 Min.) eingerechnet werden. Nach einer ersten Konfiguration läuft alles vollautomatisch – Neue Meldungen erhält man dann direkt per E-Mail.

Den ersten „Alert“ erstellen

Unter https://www.google.ch/alerts?hl=de kann man direkt beginnen, den ersten Alarm zu erstellen.

Zu überwachende Information eingeben (z.B. Firmenname, Person, Thema…)

Vorgeschlagene Informationen überprüfen, evtl. durch Filter noch mehr einschränken.

„Alert erstellen“ klicken.

Überwachung der eigenen Webseite

Als Betreiber Ihrer Webseite ist Ihnen aber selbstverständlich nicht daran gelegen auf Produkte wie Viagra, Cialis oder Xanax zu verlinken – dementsprechend ist es von Vorteil, wenn solche Links möglichst schnell entdeckt und entfernt werden.

Und genau hier hilft ein Alert:

viagra OR cialis OR levitra OR Phentermine OR Xanax OR Virus Site site:IHREWEBSEITE.ch

Personen überwachen

Praktisch alles was im Web passiert wird früher oder später durch Google erfasst – so z.B. auch scheinbar private Einträge bei Sozialen Medien, Gästebüchern oder Kommentaren. Mit folgendem Alert können Sie recht einfach das Digitale Leben einer Person verfolgen:

"Simon Pedrett" OR "Pedrett Simon" OR "S. Pedrett" OR "simon@pedrett.org" OR "s.pedrett@pitw.ch"(Die „“ dienen dazu, nur nach den gewünschten Begriffen zu suchen und Kombinationen nicht zu berücksichtigen)

Firmen überwachen

In folgendem Beispiel überwachen wir durch die Verwendung von sog. Wildcards (*) sämtliche Subdomains und sämtliche Mailadressen des Unternehmens. Sofern jemand mit einer Mailadresse die auf @pitw.ch endet etwas veröffentlicht oder kommentiert erfahren wir es:

"Pedrett IT+Web AG" OR *@pitw.ch OR *.pitw.ch OR "CHE-480.720.310"(Hinweis: Wählen Sie beim Alert die Anzahl „Alle Ergebnisse“ aus)

Ergebnisse direkt in Outlook

Mittels des Buttons „Neu“ wird ein neuer Feed eingebunden. Hier den vorher kopierten Link einfügen und bestätigen.

Diese werden chronologisch und nach Suchfilter kategorisiert – das ist wesentlich übersichtlicher als die reine E-Mailbenachrichtigung.

Selbstverständlich lassen sich solche Feeds auch in Webseiten einbauen, auf dem Mobiltelefon abonnieren, etc.

Praktische WLAN-Sicherheit in Münchwilen

Allgemein, Tipps&Tricks, SecurityDass Wireless Netzwerke gefährdet sind ist bekannt. Leider weniger bekannt ist, dass es nicht nur darauf ankommt ob das Netzwerk verschlüsselt ist, sondern auch welche Verschlüsselung genutzt wird. Mit einer falschen oder mangelhaften Konfiguration können so auch aus vermeintlich sicheren Accesspoints instabile Riskofaktoren werden. Doch halt; Was bedeutet das in Zahlen und wie „sicher“ sind Sie? Wir haben es in Münchwilen im Kanton Thurgau getestet – mit beunruhigenden Ergebnissen.

Interaktive Karte

Sind Sie sicher?

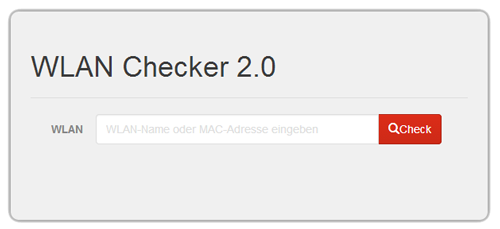

Überprüfen Sie Ihre WLAN-Sicherheit indem Sie entweder den Namen Ihres Netzwerkes oder die MAC – Adresse Ihres Routers in unserem WLAN-Checker eingeben! Weiter zum WLAN-Checker 2.0

Erläuterungen

Von 1056 erkannten Netzwerken sind weniger als ein Drittel aktuell und sicher konfiguriert (27,5%).

Über 600 Wireless-Netzwerke verfügen zwar über eine aktuelle Verschlüsselung, haben aber unnötige oder falsche Optionen aktiviert die ein Eindringen ermöglichen (65%).

Schlussendlich bleiben noch 70 WLAN’s die entweder über gar keine oder aber über eine veraltete und leicht zu umgehende Verschlüsselung verfügen (7,5%).

Als „Unsicher“ und „Offen“ markierte Netzwerke können ohne Probleme in wenigen Minuten infiltriert, umgeleitet, abgehört oder verändert werden.

Als „Risiko“ eingestufte Netzwerke verfügen zwar über eine ausreichende Verschlüsselung, haben allerdings Zusatzfunktionen aktiviert, die das entschlüsseln oder knacken des Passwortes für den Angreifer unnötig machen („Hintertür“ > Verschlüsselung ≈ nutzlos). Wenn gleich dazu eine ausreichende Signalstärke und etwas mehr Zeit erforderlich ist, sind die Erfolgsaussichten eines solchen Angriffs sehr hoch und können vollständig verdeckt durchgeführt werden. Eine Rückverfolgung ist in allen Fällen praktisch unmöglich.

Die als „Sicher“ bezeichneten WLAN’s sind relativ sicher, abhängig vom gewählten Passwort. Sofern dieses über Sonderzeichen und Ziffern sowie über eine ausreichende Länge verfügt ist alles in Ordnung. Sollte das aber nicht der Fall sein oder beispielsweise der Name der Strasse oder die Adresse als Passwort verwendet werden, besteht auch hier Handlungsbedarf.

Was bedeutet das konkret?

Sofern das Ergebnis des obigen WLAN-Checks „Sicher“ lautet und die entsprechenden Hinweise beachtet wurden besteht kein Handlungsbedarf. In jedem anderen Fall ist Ihr Wireless-Netzwerk gefährdet.

Damit wir uns richtig verstehen – „gefährdet“ bedeutet nicht, dass der Nachbar Ihre Interverbindung kostenlos mitnutzen kann.

Wenn ein Netzwerk erst einmal infiltriert wurde ist wesentlich mehr möglich; angefangen von der Nutzung Ihres Internetzugangs für illegale Zwecke (Haftung liegt beim Betreiber des WLAN’s) bis hin zum kompletten Abhören des Netzwerkverkehrs (Passwörter, E-Mails, Browserverlauf…) oder der Manipulation Ihrer Daten. Selbst das Verbreiten von Schadsoftware im betroffenen Netz ist für den Angreifer nur noch mit einem kleinen Aufwand verbunden.

Ergänzende Bemerkungen